الخوارزميات هي أساس التقنية الحديثة وتدير كل شيء من محركات البحث إلى التطبيقات المصرفية. مع تزايد الاعتماد على هذه التقنيات، يتساءل الكثيرون: هل يمكن اختراق الخوارزميات؟ في هذه المقالة، سنستعرض مفهوم الخوارزميات، كيف يمكن استغلالها، وأبرز طرق الحماية الممكنة.

ما هي الخوارزميات؟

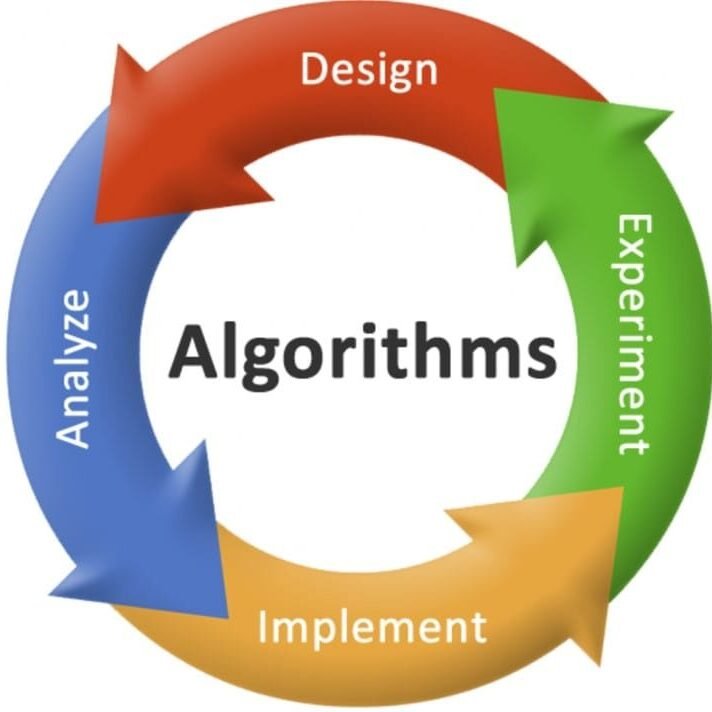

الخوارزمية هي سلسلة من الخطوات المحددة لحل مشكلة أو تنفيذ مهمة معينة. تُستخدم في تطبيقات متعددة مثل الذكاء الاصطناعي، التشفير، وإدارة البيانات. تعتمد كفاءة وأمان الخوارزمية على كيفية تصميمها ومدى تعقيدها.

هل يمكن اختراق الخوارزميات؟

نعم، اختراق الخوارزميات ممكن في ظروف معينة. يحدث هذا عندما ينجح المهاجم في التلاعب بالخوارزمية لتحقيق نتائج غير مرغوبة أو الحصول على معلومات حساسة. تختلف احتمالية الاختراق بناءً على نوع الخوارزمية وطبيعة استخدامها.

أنواع الهجمات على الخوارزميات

1. الهجمات على التشفير:

الخوارزميات المشفرة معرضة لهجمات مثل هجوم القوة العمياء (Brute Force) وهجمات تحليل التشفير، حيث يحاول المهاجمون كسر الشفرات للحصول على بيانات سرية.

2. هجمات التعلم الآلي:

الخوارزميات المستخدمة في الذكاء الاصطناعي يمكن خداعها من خلال إدخال بيانات مزيفة تؤدي إلى نتائج غير صحيحة.

3. الهجمات عبر الاستغلال البرمجي:

يمكن للمهاجمين اكتشاف نقاط ضعف في الخوارزمية أو في البرنامج الذي يستخدمها لتحقيق أهدافهم.

أشهر أمثلة على اختراق الخوارزميات

- هجمات التشفير القديمة: مثل اختراق خوارزمية MD5 المستخدمة سابقًا في التوقيعات الرقمية.

- التلاعب بخوارزميات البحث: كما حدث في بعض محاولات التلاعب بخوارزمية محركات البحث لتحقيق ترتيب أعلى.

كيفية حماية الخوارزميات من الاختراق

لحماية الخوارزميات من الاختراق، يمكن اتباع مجموعة من الإجراءات الأمنية تشمل استخدام التشفير القوي، التحديث المستمر للأنظمة، التدقيق الأمني الدوري، وتوظيف تقنيات الذكاء الاصطناعي للكشف عن الهجمات الاستباقية.

المستقبل والتحديات

مع تطور التكنولوجيا، تزداد الحاجة إلى تطوير خوارزميات أكثر أمانًا. في الوقت نفسه، يصبح المهاجمون أكثر ذكاءً، مما يجعل هذه المعركة مستمرة.

الأسئلة الشائعة:

هل يمكن اختراق أي خوارزمية؟

يعتمد ذلك على قوة تصميم الخوارزمية ومدى تعقيدها. بعض الخوارزميات مصممة لتكون شبه مستحيلة الاختراق.

ما الفرق بين الهجوم على الخوارزميات وهجوم القرصنة العادي؟

الهجوم على الخوارزميات يستهدف منطق عمل النظام، بينما القرصنة العادية قد تستهدف البنية التحتية التقنية.

هل يمكن حماية الخوارزميات بالكامل؟

لا يوجد نظام آمن بنسبة 100%، لكن يمكن تقليل المخاطر من خلال اتباع أفضل ممارسات الأمان.

الخاتمة:

في عصر التقنية المتقدمة، تظل مسألة اختراق الخوارزميات تهديدًا محتملاً يتطلب استعدادًا مستمرًا. من خلال التشفير القوي والمراقبة الأمنية، يمكن تقليل المخاطر وضمان أمان الأنظمة التي تعتمد على الخوارزميات بشكل أفضل.