في عصرنا الحالي، لم يعد الهاتف الذكي مجرد أداة لإجراء المكالمات، بل أصبح امتدادًا لحياتنا. إنه خزينتنا الرقمية التي تحتوي على صورنا الشخصية، محادثاتنا الخاصة، بياناتنا المصرفية، كلمات المرور لحساباتنا، وأدق تفاصيل هويتنا. ولكن مع هذه الأهمية المتزايدة، تحولت هواتفنا إلى هدف رئيسي للمخترقين ومجرمي الإنترنت حماية الهاتف من الاختراق من الذين يسعون لاستغلال أي ثغرة للوصول إلى هذه الكنوز الرقمية.

قد يعتقد الكثيرون أن “الاختراق” هو شيء يحدث فقط للمشاهير أو الشخصيات الهامة، ولكن الحقيقة المروعة هي أن كل مستخدم للهاتف الذكي هو هدف محتمل. يمكن أن عدم حماية الهاتف من الاختراق يؤدي إلى سرقة هويتك، ابتزازك ماليًا، استنزاف حساباتك المصرفية، أو حتى استخدام جهازك كمنصة لشن هجمات على الآخرين. السؤال لم يعد “هل يمكن أن يتم اختراقي؟” بل “ماذا أفعل لأمنع حدوث ذلك؟”.

هذه المقالة ليست مجرد قائمة من النصائح السريعة، بل هي دليلك الشامل والمفصل، خطوة بخطوة، لتحويل حماية الهاتف من الاختراق من نقطة ضعف محتملة إلى قلعة رقمية محصنة. سنغطي كل شيء بدءًا من الأساسيات التي يجب على الجميع تطبيقها، وصولًا إلى التقنيات المتقدمة التي توفر طبقات حماية إضافية، مع تخصيص إرشادات لكل من مستخدمي أندرويد و iOS.

1.بناء خط الدفاع الأول – الأساسيات التي لا يمكن التهاون بها

قبل أن نتطرق إلى التقنيات المعقدة، يجب أن نتأكد من أن أساسات حصنك الرقمي قوية ومتينة. هذه الخطوات هي الحد الأدنى المطلوب لأي شخص يمتلك هاتفًا ذكيًا. إهمال أي منها يترك بابك الأمامي مفتوحًا على مصراعيه.

قفل الشاشة: الحارس الأول لجهازك

قفل الشاشة هو أول وأبسط حاجز مادي ورقمي يمنع أي شخص من الوصول إلى بياناتك إذا وقع هاتفك في الأيدي الخطأ.

- كلمات المرور والأرقام السرية (Passcodes/Passwords):

- تجنب السهل: ابتعد تمامًا عن الأرقام السرية البسيطة مثل “1234”، “0000”، أو تاريخ ميلادك. يستخدم المخترقون برامج لتخمين هذه الأرقام في ثوانٍ.

- الطول والتعقيد: استخدم كلمة مرور أبجدية رقمية (Alphanumeric) طويلة تتكون من مزيج من الأحرف الكبيرة والصغيرة والأرقام والرموز. كلما كانت أطول وأكثر تعقيدًا، كانت أقوى.

- فريدة من نوعها: لا تستخدم نفس كلمة مرور قفل الشاشة لأي حساب آخر.

- المقاييس الحيوية (Biometrics): بصمة الإصبع والتعرف على الوجه:

- الراحة والأمان: توفر طرق المصادقة البيومترية مثل بصمة الإصبع (Touch ID/Fingerprint Sensor) والتعرف على الوجه (Face ID) توازنًا رائعًا بين سهولة الاستخدام ومستوى عالٍ من الأمان. من الصعب جدًا تزييف بصمتك أو ملامح وجهك.

- اجعلها إلزامية: قم بتمكين هذه الميزات واجعلها الطريقة الأساسية لإلغاء قفل هاتفك.

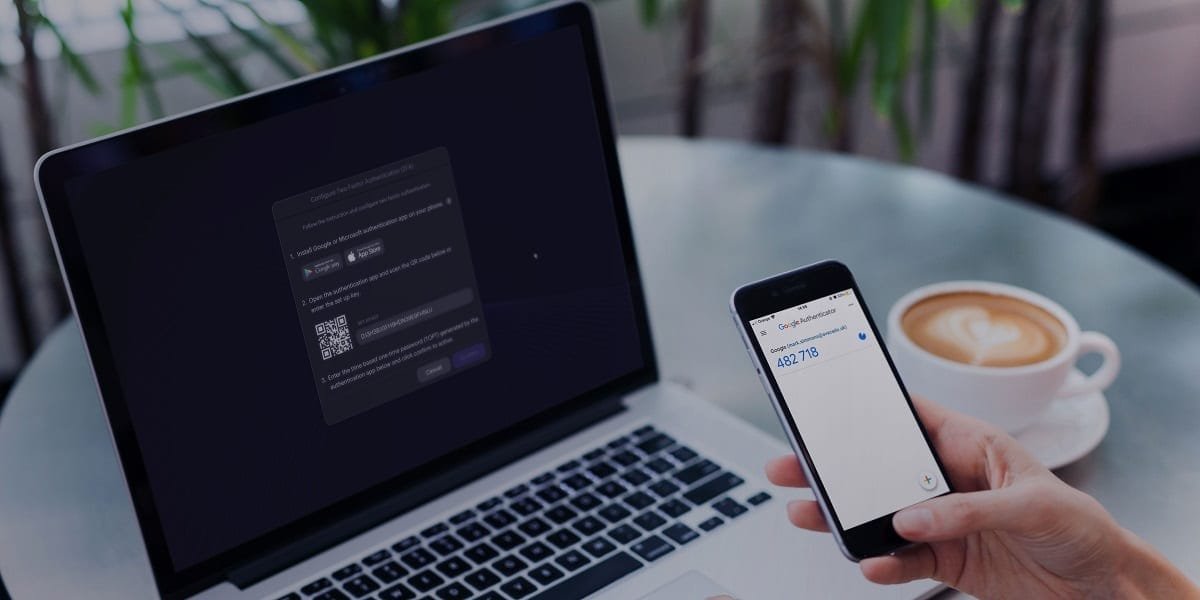

المصادقة الثنائية (2FA): القفل المزدوج لحساباتك

تخيل أن لصًا سرق مفتاح منزلك (كلمة المرور)، لكنه عند الباب وجد قفلاً آخر يتطلب رمزًا فريدًا يتم إرساله إليك فقط. هذه هي فكرة المصادقة الثنائية.

- كيف تعمل: عند تسجيل الدخول إلى حساب (مثل Google, Apple ID, Facebook)، بعد إدخال كلمة المرور، سيُطلب منك إدخال رمز تحقق ثانٍ. هذا الرمز عادةً ما يتم إرساله عبر رسالة نصية SMS، أو يتم إنشاؤه بواسطة تطبيق مصادقة مخصص (Authenticator App).

- لماذا هي ضرورية؟ حتى لو تمكن المخترق من سرقة كلمة مرورك، فلن يتمكن من الوصول إلى حسابك دون امتلاك هاتفك فعليًا للحصول على الرمز الثاني.

- تطبيقات المصادقة أفضل من الرسائل النصية: تعتبر تطبيقات مثل Google Authenticator أو Microsoft Authenticator أو Authy أكثر أمانًا من تلقي الرموز عبر الرسائل القصيرة، حيث يمكن للمخترقين المتقدمين اعتراض الرسائل النصية عبر هجمات تبديل الشريحة (SIM Swapping).

- قم بتفعيلها الآن: اذهب إلى إعدادات الأمان لجميع حساباتك الهامة (البريد الإلكتروني، الشبكات الاجتماعية، الحسابات المصرفية) وقم بتفعيل المصادقة الثنائية فورًا.

تحديثات النظام والتطبيقات: سد الثغرات الأمنية

غالبًا ما نتجاهل إشعارات التحديثات ونؤجلها، لكن هذا يعد من أخطر الأخطاء الأمنية التي يمكن ارتكابها.

- لماذا التحديثات مهمة؟ لا تقدم التحديثات ميزات جديدة فقط، بل الأهم من ذلك أنها تحتوي على “ترقيعات أمنية” (Security Patches). يكتشف المطورون والباحثون الأمنيون باستمرار ثغرات جديدة في أنظمة التشغيل والتطبيقات. هذه التحديثات تقوم بسد هذه الثغرات قبل أن يتمكن المخترقون من استغلالها.

- تحديث نظام التشغيل (iOS/Android):

- تفعيل التحديثات التلقائية: اذهب إلى إعدادات هاتفك وقم بتمكين خيار تنزيل وتثبيت تحديثات النظام تلقائيًا. هذا يضمن أنك محمي دائمًا بأحدث دفاعات الشركة المصنعة.

- تحديث التطبيقات:

- الثغرات في التطبيقات: يمكن أن تكون التطبيقات القديمة بوابة للاختراق تمامًا مثل نظام التشغيل القديم.

- تحديثات تلقائية من متجر التطبيقات: تأكد من أن متجر التطبيقات (Google Play Store أو Apple App Store) مُعد لتحديث تطبيقاتك تلقائيًا عند الاتصال بشبكة Wi-Fi.

2.فهم نواقل الهجوم – كيف يصل المخترقون إليك؟

لكي تحمي نفسك بفعالية، يجب أن تفهم الأساليب التي يستخدمها المهاجمون. المعرفة هي نصف المعركة.

التصيد الاحتيالي (Phishing): الطُعم الذي لا يجب أن تبتلعه

التصيد الاحتيالي هو فن خداعك لتقديم معلوماتك الحساسة طواعية. يمكن أن يأتي في أشكال متعددة على هاتفك:

- التصيد عبر الرسائل النصية (Smishing): تتلقى رسالة نصية تبدو من مصدر موثوق (مثل البنك الذي تتعامل معه، أو شركة شحن) تخبرك بوجود مشكلة في حسابك أو أن لديك طردًا في انتظارك، وتطلب منك النقر على رابط. هذا الرابط يؤدي إلى صفحة ويب مزيفة تشبه تمامًا الموقع الأصلي، ومصممة لسرقة اسم المستخدم وكلمة المرور الخاصة بك.

- التصيد عبر البريد الإلكتروني: نفس المبدأ، ولكن عبر البريد الإلكتروني. قد تبدو الرسالة احترافية وتحتوي على شعارات رسمية.

- التصيد عبر تطبيقات المراسلة: يمكن أن تصلك روابط خبيثة عبر WhatsApp أو Facebook Messenger، غالبًا من حسابات مخترقة لأصدقائك.

- كيف تحمي نفسك:

- لا تثق، بل تحقق: كن متشككًا دائمًا في أي رسالة تطلب منك اتخاذ إجراء عاجل أو تقدم عرضًا يبدو أفضل من أن يكون حقيقيًا.

- لا تنقر على الروابط: إذا وصلتك رسالة من البنك، لا تنقر على الرابط الموجود فيها. بدلاً من ذلك، افتح متصفحك واكتب عنوان موقع البنك بنفسك أو استخدم التطبيق الرسمي.

- افحص عنوان المرسل: غالبًا ما تحتوي رسائل التصيد على أخطاء إملائية أو تأتي من عناوين بريد إلكتروني غريبة لا تتطابق مع اسم الشركة الرسمي.

التطبيقات الخبيثة والبرمجيات الضارة (Malware)

ليست كل التطبيقات الموجودة على الإنترنت آمنة. يمكن أن تحتوي بعض التطبيقات، خاصة تلك التي يتم تنزيلها من خارج المتاجر الرسمية، على برامج ضارة.

- ماذا تفعل البرمجيات الضارة؟ يمكنها سرقة كلمات المرور، تسجيل ضغطات المفاتيح، التجسس عليك من خلال الكاميرا والميكروفون، تشفير ملفاتك وطلب فدية (Ransomware)، أو إرسال رسائل نصية باهظة الثمن دون علمك.

- مصادر الخطر:

- المتاجر غير الرسمية: المصدر الأكثر شيوعًا للتطبيقات الخبيثة هو متاجر التطبيقات التابعة لجهات خارجية أو تنزيل ملفات APK مباشرة من مواقع الويب غير الموثوقة (خاصة لمستخدمي أندرويد).

- التطبيقات المخترقة في المتاجر الرسمية: على الرغم من أن Google و Apple تبذلان قصارى جهدهما لفحص التطبيقات، إلا أن بعض التطبيقات الخبيثة تتسلل أحيانًا إلى المتاجر الرسمية.

- كيف تحمي نفسك:

- التزم بالمتاجر الرسمية: قم بتنزيل تطبيقاتك فقط وحصرًا من متجر Google Play (لأندرويد) ومتجر App Store (لـ iOS).

- اقرأ المراجعات والتقييمات: قبل تنزيل أي تطبيق، تحقق من تقييماته ومراجعات المستخدمين الآخرين. كن حذرًا من التطبيقات التي تحتوي على عدد قليل من التنزيلات أو مراجعات سلبية تشير إلى سلوك مشبوه.

- تحقق من الأذونات: (سنتحدث عن هذا بالتفصيل لاحقًا).

شبكات Wi-Fi العامة غير الآمنة

المقاهي، المطارات، الفنادق … كلنا نحب شبكات Wi-Fi المجانية. لكنها قد تكون فخًا خطيرًا.

- خطر “رجل في المنتصف” (Man-in-the-Middle): على الشبكات غير المشفرة، يمكن للمخترق الموجود على نفس الشبكة أن يعترض جميع البيانات التي ترسلها وتستقبلها، بما في ذلك كلمات المرور وتفاصيل بطاقات الائتمان.

- نقاط الاتصال المزيفة (Evil Twin): يمكن للمخترق إنشاء شبكة Wi-Fi مزيفة بنفس اسم الشبكة الحقيقية (مثل “Free Airport Wi-Fi”). بمجرد اتصالك بها، يمر كل نشاطك عبر أجهزته.

- كيف تحمي نفسك:

- تجنب المعاملات الحساسة: لا تقم أبدًا بتسجيل الدخول إلى حسابك المصرفي أو إجراء عمليات شراء عبر الإنترنت عند استخدام شبكة Wi-Fi عامة.

- استخدم شبكة افتراضية خاصة (VPN): الـ VPN هو أفضل صديق لك على الشبكات العامة. يقوم بتشفير كل حركة المرور الصادرة من هاتفك، مما يجعل من المستحيل على أي شخص على الشبكة التجسس على بياناتك.

- تأكد من أن المواقع تستخدم HTTPS: عند تصفح الويب، تأكد من وجود رمز قفل بجوار عنوان الموقع في المتصفح وأن العنوان يبدأ بـ “https://”. هذا يعني أن الاتصال بينك وبين الموقع مشفر.

3.إعدادات متقدمة وإرشادات خاصة بأنظمة التشغيل

الآن بعد أن غطينا الأساسيات ونواقل الهجوم، دعنا نتعمق في الإعدادات المتقدمة التي تمنحك حماية الهاتف من الاختراق تحكمًا أكبر في أمان هاتفك.

لمستخدمي أندرويد (Android)

يمتاز نظام أندرويد بمرونته العالية، ولكن هذه المرونة تأتي مع مسؤولية أكبر على المستخدم لحماية الهاتف من الاختراق.

- Google Play Protect:

- هذه هي خدمة الأمان المدمجة من Google التي تقوم بفحص التطبيقات الموجودة على هاتفك وتلك التي تحاول تثبيتها من متجر Play بحثًا عن أي سلوك ضار.

- كيفية التحقق: اذهب إلى

متجر Google Play> انقر علىصورة ملفك الشخصي> اخترPlay للحماية (Play Protect)وتأكد من أنه نشط ويقوم بالفحص بانتظام.

- إدارة أذونات التطبيقات (App Permissions):

- لا يحتاج تطبيق الآلة الحاسبة إلى الوصول إلى جهات الاتصال الخاصة بك، ولا تحتاج لعبة بسيطة إلى الوصول إلى الميكروفون.

- المراجعة الدورية: اذهب إلى

الإعدادات>التطبيقات>مدير الأذونات. راجع كل إذن (مثل الموقع، الكاميرا، جهات الاتصال) وشاهد قائمة التطبيقات التي يمكنها الوصول إليه. قم بإلغاء أي إذن لا يبدو منطقيًا لوظيفة التطبيق. - امنح الإذن عند الاستخدام فقط: بالنسبة للأذونات الحساسة مثل الموقع والكاميرا، اختر دائمًا خيار “السماح عند استخدام التطبيق فقط” بدلاً من “السماح دائمًا”.

- العثور على جهازي (Find My Device):

- هذه الميزة ضرورية في حالة فقدان هاتفك أو سرقته. تتيح لك تحديد موقع هاتفك على الخريطة، أو جعله يرن، أو قفله عن بعد، أو حتى مسح جميع بياناته كحل أخير.

- التفعيل: تأكد من تفعيلها في

الإعدادات>الأمانأوGoogle.

لمستخدمي آيفون (iOS)

يُعرف نظام iOS بأنه أكثر تقييدًا، مما يمنحه ميزة أمنية فطرية، ولكن لا يزال هناك الكثير الذي يمكنك القيام به لتعزيز حمايته.

- أمان متجر App Store الصارم:

- أكبر ميزة أمان في iOS هي أنك مقيد بتنزيل التطبيقات من متجر App Store فقط، والذي يخضع لعملية مراجعة صارمة من Apple. هذا يقلل بشكل كبير من خطر تنزيل برامج ضارة.

- تجنب كسر الحماية (Jailbreaking): كسر حماية جهازك يسمح لك بتثبيت تطبيقات من خارج المتجر، لكنه يدمر نموذج الأمان الخاص بـ Apple ويجعل جهازك عرضة لجميع أنواع التهديدات.

- شفافية تتبع التطبيقات (App Tracking Transparency):

- تفرض Apple على التطبيقات أن تطلب إذنك قبل تتبع نشاطك عبر تطبيقات ومواقع الويب الأخرى.

- الخيار الأفضل: عندما يسألك تطبيق “هل تسمح للتطبيق بتتبعك؟”، اختر دائمًا “اطلب من التطبيق عدم التتبع” لحماية خصوصيتك.

- تقرير خصوصية التطبيقات (App Privacy Report):

- اذهب إلى

الإعدادات>الخصوصية والأمان>تقرير خصوصية التطبيقات. ستجد هنا تقريرًا مفصلاً يوضح عدد المرات التي وصلت فيها التطبيقات إلى بياناتك (مثل الموقع والكاميرا) والمجالات التي اتصلت بها. إنها أداة قوية لكشف أي سلوك مشبوه.

- اذهب إلى

- نمط المنع (Lockdown Mode):

- هذه ميزة أمان قصوى تم تقديمها في iOS 16، وهي مصممة للأفراد الذين قد يكونون مستهدفين بشكل شخصي بهجمات إلكترونية متطورة (مثل الصحفيين والنشطاء).

- ماذا يفعل: يقوم بتقييد صارم للعديد من الميزات (مثل مرفقات الرسائل، ومعاينات الروابط) لتقليل سطح الهجوم المحتمل. إنه ليس للاستخدام اليومي العادي، ولكنه خيار قوي لمن يحتاجه.

4.ماذا تفعل إذا شككت في أن هاتفك قد تم اختراقه؟

حتى مع كل الاحتياطات لحماية الهاتف من الاختراق، قد تحدث الاختراقات. معرفة كيفية التعرف على العلامات والتصرف بسرعة يمكن أن يحد من الضرر.

علامات تدل على وجود اختراق محتمل

- استنزاف سريع للبطارية: إذا بدأت بطارية هاتفك في النفاد بسرعة غير معتادة دون تغيير في استخدامك، فقد يكون ذلك بسبب برامج ضارة تعمل في الخلفية.

- ارتفاع درجة حرارة الهاتف: من الطبيعي أن يسخن الهاتف أثناء الشحن أو تشغيل الألعاب الثقيلة، ولكن إذا كان ساخنًا باستمرار حتى في وضع الخمول، فهذه علامة خطر.

- استهلاك عالٍ للبيانات: لاحظت زيادة مفاجئة وغير مبررة في فاتورة بيانات هاتفك المحمول؟ قد تكون البرامج الضارة تقوم بإرسال بياناتك إلى خوادم المخترق.

- أداء بطيء وغير مستقر: إذا أصبح هاتفك بطيئًا فجأة، ويتجمد، أو يعيد تشغيل نفسه بشكل عشوائي، فقد يكون ذلك علامة على وجود برامج ضارة تستهلك موارده.

- ظهور نوافذ منبثقة وإعلانات غريبة: الإعلانات المزعجة التي تظهر حتى عندما لا تستخدم أي تطبيق هي علامة كلاسيكية على برامج الإعلانات المتسللة (Adware).

- تطبيقات لم تقم بتثبيتها: إذا وجدت تطبيقات جديدة على هاتفك لا تتذكر تنزيلها، فقم بإزالتها على الفور.

- نشاط غريب على حساباتك: تلقيت رسائل بريد إلكتروني لتغيير كلمة المرور لم تطلبها؟ أو رأيت منشورات على وسائل التواصل الاجتماعي لم تنشرها؟ قد يكون هاتفك هو المصدر.

خطوات الاستجابة الفورية

إذا لاحظت أيًا من هذه العلامات، فاتبع الخطوات التالية:

- اقطع الاتصال بالإنترنت: قم بإيقاف تشغيل Wi-Fi وبيانات الهاتف المحمول فورًا لمنع المخترق من إرسال المزيد من البيانات أو تلقي الأوامر.

- قم بتشغيل فحص الفيروسات: استخدم تطبيق أمان موثوق (مثل Malwarebytes, Bitdefender, أو Avast) لإجراء فحص كامل لجهازك.

- ابحث عن التطبيقات المشبوهة وقم بإزالتها: انتقل إلى قائمة التطبيقات المثبتة وابحث عن أي شيء لا تعرفه أو يبدو مشبوهًا. قم بإلغاء تثبيته. بالنسبة لأندرويد، قد تحتاج إلى التشغيل في “الوضع الآمن” (Safe Mode) لإزالة التطبيقات الخبيثة.

- أبلغ جهات الاتصال الخاصة بك: حذر أصدقاءك وعائلتك من أنك ربما تكون قد تعرضت للاختراق، واطلب منهم تجاهل أي رسائل غريبة تأتي من حساباتك.

- قم بتغيير كلمات المرور الخاصة بك (من جهاز آخر): باستخدام جهاز كمبيوتر نظيف وموثوق، قم بتغيير كلمات المرور لجميع حساباتك الهامة، بدءًا من حساب Google أو Apple ID، ثم البريد الإلكتروني، والحسابات المصرفية.

- الحل الأخير: إعادة ضبط المصنع (Factory Reset): إذا لم تنجح الخطوات السابقة، فإن إعادة ضبط المصنع هي الطريقة الأكثر ضمانًا لإزالة معظم أنواع البرامج الضارة. لكن تذكر أن هذا سيؤدي إلى مسح كل شيء على هاتفك، لذا تأكد من أن لديك نسخة احتياطية لبياناتك المهمة (الصور، جهات الاتصال) قبل القيام بذلك.

الأمن الرقمي رحلة مستمرة

حماية الهاتف من الاختراق ليست إجراءً تقوم به مرة واحدة وتنساه، بل هي مجموعة من العادات والممارسات اليقظة والمستمرة. تمامًا كما تقفل باب منزلك كل يوم، يجب أن تتعامل مع أمان هاتفك بنفس الجدية.

إن المخترقين يطورون أساليبهم باستمرار، ولكن باتباع المبادئ الأساسية الموضحة في هذا الدليل – قفل قوي، مصادقة ثنائية، تحديثات منتظمة، حذر من الروابط والتطبيقات المشبوهة، واستخدام VPN على الشبكات العامة – فإنك تبني دفاعات قوية تجعل مهمتهم أصعب بكثير. حماية الهاتف من الاختراق هو مفتاح حياتك الرقمية؛ فامنحه الحماية التي يستحقها.