شبكة التور (The Onion Router) هي شبكة مجهولة على الإنترنت تستخدم لتحقيق الخصوصية والتحايل على التتبع والمراقبة. تم تطويرها في الأصل من قبل وكالة المشروعات المتقدمة لأبحاث الدفاع (DARPA) كوسيلة لتحسين سرية الاتصالات عبر الإنترنت.

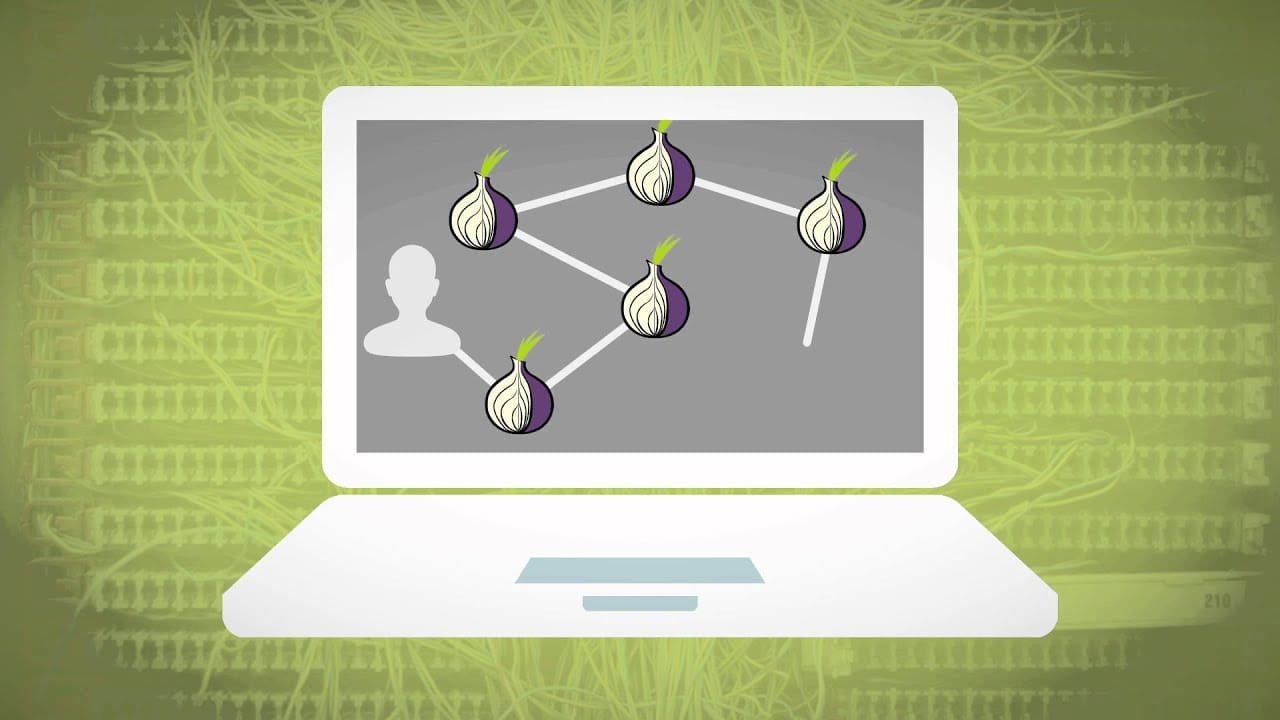

تعتمد شبكة التور على توجيه حركة المرور الشبكية من خلال مجموعة من الخوادم الموزعة حول العالم. يعتبر التوجيه المتعدد عبر الخوادم هو العنصر الرئيسي في شبكه التور، حيث يتم تشفير حركة المرور وتمريرها عبر سلسلة من الخوادم المعروفة باسم “العقد” (Nodes)، حيث يتم إزالة طبقة من التشفير في كل عقدة.

هذا النموذج يشبه تقشرة البصلة، حيث يتم إزالة طبقة من الاتصال المشفر في كل عقدة، مما يجعل من الصعب تتبع مصدر الاتصال الأصلي. توفر هذه الطبقات المتعددة من التشفير الخصوصية وتعزز الأمان وتصعب تحديد هوية المستخدم الحقيقية.

تُستخدم شبكة التور على نطاق واسع في العديد من الأنشطة التي تتطلب الخصوصية والتجاوز عن التحقق، مثل تصفح الويب المجهول، والاتصال بخدمات الإنترنت المحجوبة، والتواصل السري والآمن. ومع ذلك، فإنها يمكن أن تستخدم أيضًا في أنشطة غير قانونية مثل الوصول إلى محتوى غير قانوني أو القيام بأنشطة احتيالية. لذا، يجب استخدام شبكه التور بشكل مسؤول وفقًا للقوانين والتشريعات المعمول بها.

استخدامات شبكه التور للتخفي :

شبكة التور (The Onion Router) يمكن استخدامها للتخفي والحفاظ على الخصوصية في عدة سيناريوهات. إليك بعض الاستخدامات الشائعة لشبكه التور للتخفي:

1. التصفح المجهول: يعتبر استخدام شبكة التور للتصفح هو أحد الاستخدامات الشائعة. عند استخدام متصفح التور، يتم توجيه حركة المرور الخاصة بك عبر خوادم التور المشفرة والموزعة، مما يجعل من الصعب تتبع هويتك أو موقعك الفعلي. يتم تحسين الخصوصية والتجاوز عن مراقبة الإنترنت والتتبع.

2. الوصول إلى المواقع المحجوبة: يمكن استخدام شبكه التور للوصول إلى المواقع التي تم حجبها أو تقييدها في بعض البلدان أو الشبكات. بتوجيه حركة المرور الخاصة بك عبر خوادم التور، يمكنك الوصول إلى المحتوى المحظور دون الكشف عن هويتك.

3. الاتصال السري والآمن: يمكن استخدام شبكه التور لإجراء اتصالات آمنة وسرية عبر الإنترنت. يمكن استخدام بروتوكولات التشفير لتأمين الاتصالات وحماية البيانات الحساسة من التجسس والاختراق.

4. التجارة الإلكترونية الآمنة: يمكن للأفراد والشركات استخدام شبكه التور لتحقيق الخصوصية والأمان أثناء القيام بالتجارة الإلكترونية. يمكن تأمين المعاملات المالية والمعلومات الحساسة وحمايتها من الاختراق والتجسس.

يجب ملاحظة أن استخدام شبكه التور للتخفي ليس خاليًا من المخاطر، ولا يمكن ضمان الخصوصية الكاملة. قد توجد ثغرات في الأمان أو تقنيات للكش

ف عن استخدام شبكة التور في بعض الحالات. لذا، ينصح بتبني ممارسات أمان إضافية مثل استخدام الاتصالات المشفرة والبرمجيات الموثوقة عند استخدام شبكه التور.

تاريخ شبكة التور :

تاريخ شبكة التور (The Onion Router) يعود إلى نهاية الثمانينات وبداية التسعينات. تم تطويرها بواسطة جيانت غولستما وموظفين آخرين في وكالة المشروعات المتقدمة لأبحاث الدفاع (DARPA) بالتعاون مع جامعة نافال لابوراتوري (Naval Laboratory) في الولايات المتحدة.

تم تصميم شبكه التور لتوفير وسيلة لتحقيق الخصوصية والتخفي على الإنترنت. تعتمد الفكرة الأساسية لشبكة التور على توجيه حركة المرور الشبكية عبر سلسلة من الخوادم الموزعة بحيث يتم إزالة طبقة من التشفير في كل خادم، مما يجعل من الصعب تتبع مصدر الاتصال الأصلي.

تم إصدار أول إصدار عام من شبكه التور في عام 2002 كمشروع مفتوح المصدر. منذ ذلك الحين، تطورت شبكه التور بشكل مستمر وشهدت تحسينات وتحديثات لزيادة الأمان والأداء.

في البداية، كانت شبكه التور تستخدم بشكل رئيسي من قبل المؤسسات الحكومية والجهات الاستخباراتية لتحقيق الأمان والخصوصية في الاتصالات. ومع ذلك، بدأ الاهتمام بشبكه التور يزداد بشكل كبير في السنوات الأخيرة، حيث استخدمها الأفراد والمنظمات والصحفيين والنشطاء للتصفح المجهول والحفاظ على الخصوصية على الإنترنت.

تاريخ شبكة التور مليء بالتحديات والتطورات التقنية، وتظل تقنية مهمة في مجال حماية الخصوصية على الإنترنت. تواصل مجتمع التطوير العمل على تحسين شبكه التور وتعزيزها لتلبية التحديات المستمرة في عالم الاتصالات الرقمية.

عدد مستخدمين شبكة التور :

من الصعب تحديد عدد محدد لمستخدمي شبكة التور (The Onion Router) بدقة، لأن استخدامها يتم على نطاق عالمي وبشكل مجهول. ومع ذلك، يمكن تقدير عدد المستخدمين استنادًا إلى بعض الإحصائيات والتقديرات.

وفقًا لتقارير Tor Metrics، التي توفر إحصاءات حول استخدام شبكه التور، يمكن رؤية تقديرات عن عدد مستخدمي التور على مدار الزمن. في سبتمبر 2021، تم تقدير أن عدد المستخدمين اليوميين لشبكه التور يتراوح بين 2 مليون إلى 3 مليون مستخدم. ويتفاوت هذا الرقم يومًا بيوم وقد يزيد أو ينخفض اعتمادًا على الظروف والأحداث.

وتجدر الإشارة إلى أن هذه التقديرات قد تكون تقديرات تقريبية، ولا يمكن الحصول على أرقام دقيقة نظرًا لطبيعة شبكه التور المجهولة وغير المركزية. كما يجب ملاحظة أن استخدام شبكة التور يختلف من بلد لآخر ومن مجموعة مستخدمين إلى أخرى.